Początek roku to czas postanowień noworocznych, jednym z moich jest powrót do tej serii. Na ile odcinków staczy mi wytrwałości czas pokaże, a tymczasem zapraszam do lektury.

BigTech płaci za dane...

Zastanawialiście się kiedyś jaką wartość mają wasze dane dla BigTechu? Na co dzień korzystamy bezwiednie z dziesiątek aplikacji na swoich smartfonach, zwykle nie zastanawiamy się, co one robią w tle. Niewielki procent użytkowników przed instalacją nowej apki zapoznaje się z informacją producenta do jakich informacji aplikacja, a tym samym producent chcą mieć dostęp. Warto przed instalacją kolejnej "niezbędnej" aplikacji zapoznać się, do czego ona chce mieć dostęp, bo czy np. aplikacji do gry w szachy potrzebny jest dostęp do kamery i geolokacji?

Z najnowszych informacji wynika, że Google zawarło ugodę na kwotę 29,5 miliona dolarów, w wyniku dwu różnych pozwów wniesionych przez stany Indiana i Waszyngton D.C., w sprawie "zwodniczych" praktyk śledzenia lokalizacji przez giganta z Mountain View. Nie są to jednostkowe ugody, w ubiegłym miesiącu Google zawarło ugody z 40 innymi stanami na kwotę ponad 391,5 mln dolarów, kolejne dwa czekają w kolejce.

Ugoda nakazuje Google poinformowania użytkowników jeśli ich dane lokalizacyjne były zbierane oraz jakie użytkownicy mogą podjąć, żeby wyłączyć ustawienia i usunąć te dane. "Google ma również prowadzić stronę internetową, która ujawnia wszystkie rodzaje i źródła danych o lokalizacji, które gromadzi, a także powstrzymać się od udostępniania precyzyjnych informacji o lokalizacji użytkowników reklamodawcom zewnętrznym bez wyraźnej zgody."

Zauważacie tu absurd? Abstrahując od tego, że kwota ugody jest zapewne małym ułamkiem zysków giganta, jakie osiągnął przez lata dzięki danym swoich użytkowników. Ugody nie są zawierane z poszkodowanymi, czyli użytkownikami, ale z poszczególnymi stanami, czyli organami administracyjnymi. Środki zasilą konta stanowe, a użytkownik, którego dane wykorzystano, otrzyma stronę internetową. I biznes kręci się dalej.

Inny z gigantów z Doliny Krzemowej, Meta Platforms, spółka macierzysta Facebooka, Instagrama i WhatsApp, zgodziła się zapłacić 725 milionów dolarów w celu rozliczenia długotrwałego pozwu zbiorowego złożonego w 2018 roku. W skrócie chodzi o spór prawny w odpowiedzi na rewelacje, że gigant mediów społecznościowych pozwolił aplikacjom stron trzecich, takim jak te używane przez Cambridge Analytica, na dostęp do danych osobowych użytkowników bez ich zgody w celu reklamy politycznej.

Warto zauważyć, że Facebook dążył do odrzucenia pozwu we wrześniu 2019 roku, twierdząc, że użytkownicy nie mają uzasadnionego interesu prywatności w żadnych informacjach, które udostępniają swoim znajomym w mediach społecznościowych.

Korzystałem z: LINK1; LINK2; LINK3

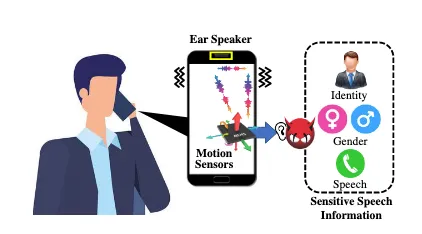

EarSpy

Badacze z kilku amerykańskich uniwersytetów opublikowało przed świętami prace na temat EarSpy. Zapytacie co to takiego? To nic innego jak szpiegowanie rozmów telefonicznych poprzez wibracje "dousznego" głośnika smartfona (głośniku na górze urządzenia) który jest używany, gdy telefon jest trzymany przy uchu oraz wbudowanym akcelerometrze urządzenia do przechwytywania drobnych wibracji generowanych przez głośnik.

Ktoś powie, że to zbędne, bo do podsłuchania rozmowy można przecież wykorzystać złośliwe oprogramowanie zainstalowane na urządzeniu szpiegowanego np. Pegasusa. Jednak zabezpieczenia systemu Android znacznie się poprawiły i coraz trudniej jest złośliwemu oprogramowaniu uzyskać wymagane uprawnienia. Z drugiej strony, dostęp do surowych danych z czujników ruchu w smartfonie nie wymaga żadnych specjalnych uprawnień.

Postęp technologiczny w tym wypadku jest na korzyść atakujących. Badacze odkryli, że ataki takie jak EarSpy stają się bardziej wykonalne ze względu na ulepszenia wprowadzone przez producentów smartfonów do głośników dousznych. Przeprowadzili oni testy na smartfonach OnePlus 7T i OnePlus 9, obu działających pod kontrolą systemu Android, i stwierdzili, że znacznie więcej danych może zostać przechwyconych przez akcelerometr z głośnika dousznego ze względu na głośniki stereo obecne w tych nowszych modelach w porównaniu ze starszymi modelami telefonów OnePlus, które nie posiadały głośników stereo.

Pocieszeniem jest, że ta metoda ataku nie jest 100% skuteczna. W teście rozpoznawania płci, którego celem jest określenie, czy cel jest mężczyzną czy kobietą, atak EarSpy miał dokładność 98%. Niemal równie wysoka, bo 92%, była dokładność przy wykrywaniu tożsamości mówcy. Jeśli chodzi o rzeczywistą mowę, dokładność wynosiła do 56% w przypadku przechwytywania cyfr wypowiadanych podczas rozmowy telefonicznej.

Korzystałem z: LINK1; LINK2; LINK3

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.